В Android нашли уязвимость безопасности SD-карт. Под угрозой — браузер Xiaomi и переводчики Google и «Яндекса»

Израильские специалисты по IT-безопасности обнаружили уязвимость во внешних хранилищах Android-устройств. Через неё приложения на гаджете пользователя могут заразить вредоносным кодом, а на сам девайс установить вредоносные программы.

Обычно Android-устройства хранят данные приложений во внутренней памяти — это более безопасная среда, которую в Google изолировали от внешнего воздействия.

Однако в подобных гаджетах также существует внешнее хранилище. В него программы могут сгружать более тяжёлый контент: например, мессенджеры сохраняют туда пользовательские картинки. Обычно внешним хранилищем служат SD-карты, иногда — часть памяти самого устройства. В обоих случаях у них нет системной защиты.

Некоторые приложения (даже предустанавливаемые) сохраняют во внешнее хранилище куски собственного кода — вопреки гайдлайнам Google. Cпециалисты по IT-безопасности из израильской компании Check Point обнаружили в этом механизме уязвимость, позволяющую подсаживать вредоносный код в популярные программы.

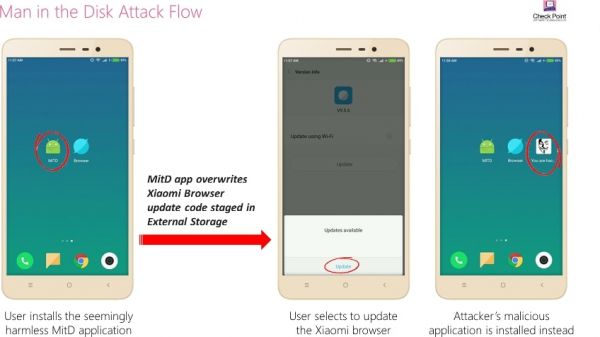

У алгоритма, который в Check Point назвали Man-in-the-Disk (MitD, «Человек-в-диске»), есть два способа атаковать мобильные программы. В обоих случаях всё начинается с «на вид безопасного приложения»: пользователь скачивает его на своё устройство и предоставляет ему разрешение на использование внешней памяти.

Получив доступ к хранилищу, MitD начинает изменять окружающий его код. На этом этапе появляются два различных сценария атаки: алгоритм либо подсаживает сторонний код в само приложение, либо заставляет под видом очередного обновления скачать отдельное «нежелательное приложение».

По словам представителей Check Point, среди находящихся под угрозой программ оказались как минимум три сервиса от самого Google: онлайн-переводчик сайта, а также утилиты для голосового набора и преобразования текста в голос.

В отчёте израильских специалистов фигурируют и другие сервисы — например, онлайн-переводчик от «Яндекса» и стандартный браузер для оболочки MIUI от Xiaomi.

Специалисты Check Point добавили, что в текущей ситуации Google уже не будет достаточно обычных гайдлайнов и компания не сможет просто переложить ответственность за появление уязвимости на сторонних разработчиков.

Защита самой операционной системы, лежащей в основе программ, — единственное долгосрочное решение для защиты от найденного механизма, — пишет в своём отчёте Check Point.

По данным издания Engadget, упомянутые в израильском отчёте разработчики (включая Google) либо уже защитили свои приложения от алгоритма MitD, либо уже занимаются этим. В разговоре с корреспондентом Medialeaks пресс-секретарь «Яндекса» Илья Грабовский заявил, что специалисты российской компании ознакомятся с отчётом израильских коллег.

Переводчик «Яндекса» оказался в центре внимания всего через неделю после того, как яндексовскую «Алису» заподозрили в оппозиционности: виртуальный помощник начал отвечать на вопросы про Путина цитатами из либеральных СМИ. Тихая радость оппозиционеров продолжалась до того момента, пока на шутки об «Алисе» не обратил внимание Алексей Навальный.

А переводчик Google пугает пользователей не только проблемами с безопасностью устройств, но и грядущим судным днём: в конце июля в сервисе обнаружили апокалиптический перевод последовательности очень простых слов.

Для самих же производителей гаджетов Xiaomi лето 2018 года и вовсе превратилось в череду громких неудач: сначала компания провела IPO хуже прогнозов, а затем случайно разослала корпоративную памятку о том, как сотрудникам стоит общаться с журналистами, самим журналистам.