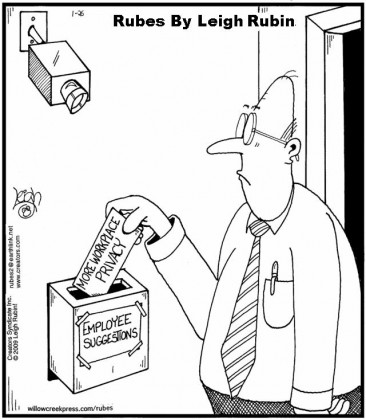

Пока спецслужбы США слушают личные переговоры глав государств, наши работодатели в большинстве крупных компаний внимательно следят за общением сотрудников в соцсетях и мессенджерах. В 2013 году объем продаж мониторинговых программ вырастет на 50 %. Цели у такого контроля разные: от защиты коммерческих секретов до обычного стремления знать личную жизнь подчиненных. Как устроены системы слежки и почему это разрешено законом, разбирался Medialeaks.

«Корпорации одержимы идеей, чтобы следить за своими сотрудниками, главное -контролировать, что они делают и чего они не делают в рабочее время, что они пересылают и не пересылают во внешний мир», — рассказала Medialeaks заместитель главы портала Agentura.Ru Ирина Бороган.

По данным аналитического портала Antimalware.ru, публикующего ежегодные доклады о рынке программ-шпионов в России, в 2013 году объемы продаж мониторинговых систем вырастут на 50%. Они показывают рост три последних года. В 2011 году фирмы наторговали на 32 млн долларов, а в 2013 эта цифра может достичь 78 млн долларов.

Слежка за почтой, Skype, Jabber и ICQ

Практически все крупные компании России в настоящее время используют систему предотвращения утечек DLP (Data Loss Prevention). Они установлены в гигантах, вроде «Газпромбанка», «Мегафон», РЖД, ФНС, ФТС, Минобороны, «Норникеля», «Русала», «Евросети». Мелкий и средний бизнес тоже в игре. Согласно статистике Superjob, каждая третья некрупная компания старается устанавливать контроль за корреспонденцией сотрудников.

DLP дает широкий спектр для контроля. На сайте аналитиков из Antimalware говорится, что эти программы позволяют следить за электронной почтой сотрудников, веб-ресурсами, которые они посещают, в том числе соцсетями или форумами; читается и переписка в мессенджерах ICQ, Jabber, MSN, Skype. DLP контролирует и печать, внешние устройства, подключенные к рабочим компьютерам (USB-диски, CD/DVD, Bluetooth). Фактически закрытых от мониторинга ресурсов для общения уже нет.

Технология IT-шпионажа в офисе

Как правило, шпионские программы используют технологию, основанную на глубоком анализе всех проходящих через нее данных. Она называется DPI (Deep Packet Inspection) . Система вылавливает ключевые слова и шаблоны, которые были «поставлены на охрану», рассказала Medialeaks Татьяна Середкина, директор по продвижению компании «Трафика», предоставляющая услуги мониторинга и программу Monitorium.

Компания является участником «Сколково». Разработанная ею система устанавливается за 10-15 минут, и «стоит как антивирус», утверждается на сайте «Трафики». В телефонном разговоре с Medialeaks Середкина цену продуктов компании не назвала, сказав, что они сильно варьируются в зависимости от того, крупный заказчик или нет.

Monitorium, как и программы-конкуренты, в режиме реального времени анализирует все, что отправляется работниками в интернет и принимает решение, попадает ли эта информация под запрет, или нет. Ключевые слова или шаблон запрета прописаны в правилах политики безопасности компании.

«Это могут быть поставленные на охрану паспортные данные и фамилии, номера банковских карт, документ, или любая выдержка из этого документа — более трех слов, часть этого документа — все, что угодно», — объяснила Середкина.

Если сообщение попадает под настроенное правило — система выводит информацию о срабатывании на экран сотруднику службы безопасности. Он может посмотреть, с какого компьютера отправлено сообщение. Можно настроить систему и в блокирующем режиме и тогда на экран пользователя, который отправил сообщение, будет выведено предупреждение о том, что он отправляет запрещенную информацию.

» Мы можем пометить документы, рисунки, конструкторские чертежи, сканы документов и система поймет, что наружу пытаются передать помеченные файлы. Вот так это работает», — рассказала Середкина.

Директор по продвижению «Трафики» уверяет, что их программа выслеживает только утечки конфиденциальных данных. При этом, она не отрицает, что, в принципе, программу можно настроить так, что она будет собирать и не относящуюся к работе информацию.

«Для любопытства доступна вся информация», — говорит Середкина.